ブログ BLOG

- 作成日時

- 2021-09-29

- 照会

- 21873

LockFileランサムウェアは、2021年4月~5月にマイクロソフトのセキュリティパッチを用いて修正が行われたMicrosoft ExchangeサーバのProxyShellの脆弱性により流布が進んだと知られています。

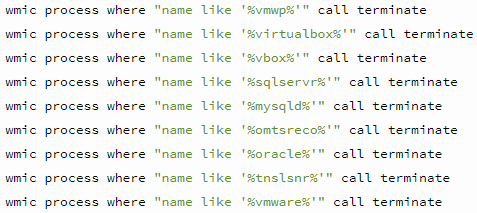

実行されたLockFileランサムウェアは、次のような名前のプロセスがある場合、終了処理後にファイル暗号化を進めるように作成されています。

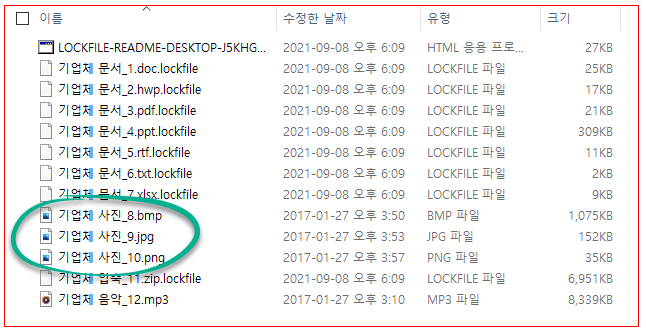

ファイル暗号化が行われたフォルダの様子を見ると、.lockfileファイル拡張名に変更され、特に図のファイル(.bmp、.jpg、.pngなど)は暗号化をしないという特徴を持っています。

ファイル暗号化が行われたフォルダの様子を見ると、.lockfileファイル拡張名に変更され、特に図のファイル(.bmp、.jpg、.pngなど)は暗号化をしないという特徴を持っています。

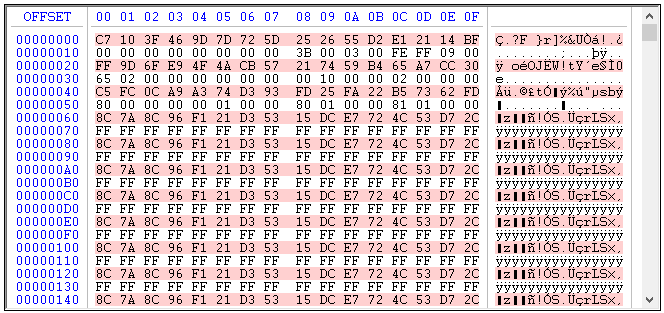

もうひとつの特徴は、暗号化対象ファイルを0x0~0xF(16Bytes)領域は暗号化した後、次の0x10~0x1F(16Bytes)領域は暗号化しない方式で処理し、一部の行為基盤のアンチランサムウェアの検知を迂回できると考えられます。

このタイプは、2021年に発見されたGlobeImposterランサムウェアの変種(.Globeimposter-Alpha865qz, .Rooster865qq)で、同様にファイルを処理する方法が確認されている状態です。

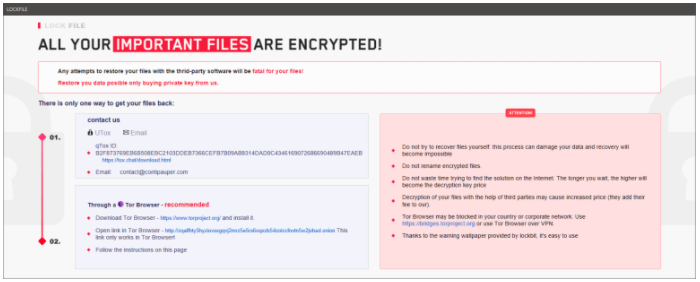

LockFileランサムウェアによって生成される決済案内ファイル(LOCKFILE-README.hta、LOCKFILE-README-<PCの名前>-<10桁の数字>.hta)は、従来のLockBitランサムウェアと類似しています。

AppCheckは、LockFileランサムウェアがMemory Mapped File I/O方式でファイル暗号化処理を行う行為に対して、ランサムウェア行為検知で遮断·遮断以前に毀損されたファイルを自動復元します。

このランサムウェアはMS Exchangeサーバのような企業を対象に流布活動を行っているものと見られるので、MSが提供する脆弱点問題を解決したセキュリティパッチを必ずインストールしてランサムウェアのような被害に遭わないようご注意ください。